Trovate qui la traduzione italiana del mio articolo pubblicato sul numero 38 di ClubHACK Magazine.

La storia finora

Recentemente abbiamo letto notizie di due importanti attacchi a due altrettanto importanti social network: Twitter (del quale ho parlato qui) e LinkedIn. Questi attacchi erano mirati a rubare, dai due DB, username, password e addirittura token di sessione degli utenti dei due social network.

Molti hanno fatto correttamente notare che le password trafugate erano cifrate, ma questo non è sufficiente. Molti utenti infatti usano ancora password troppo comuni, in questo modo è semplice risalire, partendo da una password hashata, alla password in chiaro, giusto un giro veloce di rainbow table su un computer rapido.

Questo significa che cifrare le password non è più sufficiente, ma semplicemente perché usare solo le password non è più sufficiente.

Se un attaccante ruba un database di password di Twitter o LinkedIn, significa che può accedere con un gran numero di account, questo principalmente perché questi due social network molto importanti non dispongono di una caratteristica di sicurezza fondamentale: l’autenticazione a due fattori.

Questa caratteristica è davvero fondamentale perché username e password sono troppo deboli, troppo facilmente rubabili, e addirittura troppo facilmente indovinabili, anche senza essere hacker esperti.

Così è importante che quando ci si connette ad un servizio web, soprattutto un social network che tratta nostri dati molto importanti, bisogna usare non solamente qualcosa che noi sappiamo (come la password) ma anche qualcosa che si possiede.

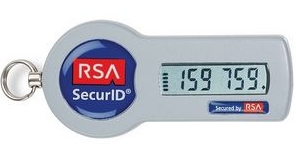

Questo tipo di caratteristica tipicamente funziona aggiungendo alla coppia username e password un token, hardware o software, come questo SecurID di RSA.

Questo significa che se noi abbiamo questo token, siamo gli unici che possiamo accedere al servizio. Possiamo farlo perché un attaccante può ancora rubare o indovinare la nostra password dal database del social network, ma dovrebbe anche rubarci dalla tasca il nostro token. E questo è improbabile.

Come detto prima, né Twitter né LinkedIn offrono un’autenticazione a due fattori. Di sicuro ci stanno lavorando, ma ci vorrà un po’ di tempo prima che possano renderla disponibile ai propri utenti.

Tuttavia altri social network e servizi cloud già oggi offrono questo tipo di autenticazione. Stiamo parlando di Facebook, Google e Dropbox.

Vediamo come impostare l’autenticazione a due fattori su questi servizi, e rendere i nostri account più sicuri.

L’autenticazione a due fattori su Facebook funziona in due modalità. Può sia inviare un SMS al vostro cellulare, contenente il token da utilizzare nella fase di login, sia generare lo stesso token dall’applicazione di Facebook del vostro smartphone. Prima però è necessario abilitare la funzionalità. Vediamo come.

Prima di tutto dovete andare nel tab Sicurezza del menu Impostazioni Account, e troverete questa opzione

Vi sarà chiesto di inserire e validare il vostro numero di cellulare ed è fatta! Da questo momento ogni volta che farete login da un nuovo browser, o se avrete cancellato i cookie dal vostro solito browser, Facebook vi chiederà di inserire il codice inviato tramite SMS al vostro cellulare.

In alternativa, se avete uno smartphone con l’app di Facebook, potrete ottenere un codice valido tramite l’opzione Generatore di Codici presente nell’app stessa (funziona molto bene sia su Android che su iOS).

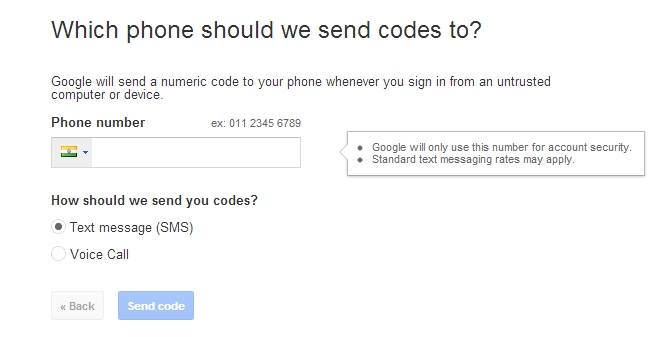

La funzionalità di autenticazione a due fattori di Google funziona in modo molto simile a quella di Facebook.

Per attivarla dovete andare nella pagina delle Impostazioni del vostro Google Account, tab Sicurezza e abilitare la Verifica in due passaggi

Vi sarà richiesto di inserire il vostro numero di cellulare e confermarlo

Fatto questo potrete accedere al vostro Google Account solo inserendo il codice inviato via SMS al vostro cellulare.

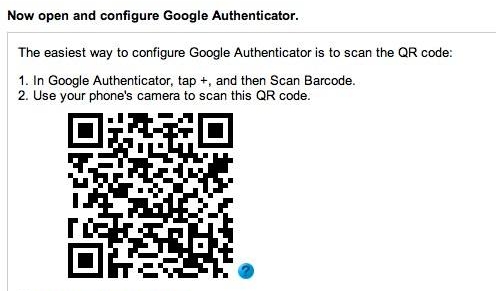

Questa è la modalità principale, analogamente a Facebook anche Google mette a disposizione un’app da scaricare sullo smartphone, la Google Authenticator.

Si può scaricare da iTunes o Play Store, è gratis ed è molto semplice da configurare, poiché per attivarla dovete solo inquadrare il QR Code che Google vi mostra nella pagina di attivazione dell’app

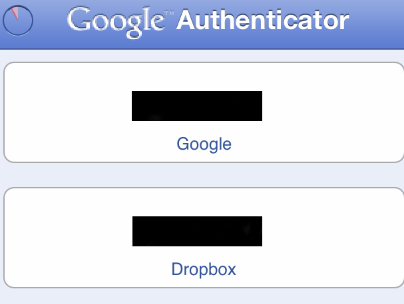

La caratteristica più interessante di Google Authenticator è che non è legata ad un singolo account, è possibile infatti utilizzarla per più Google Account, e metterli in sicurezza tutti in una sola volta. Questo perché l’app genererà un codice per ognuno degli account a cui è associata.

La cosa ancora più interessante è che questo servizio non è valido solo per Google, ma può essere utilizzato come framework per fornire un’autenticazione a due fattori anche da altri servizi cloud, come ad esempio Dropbox.

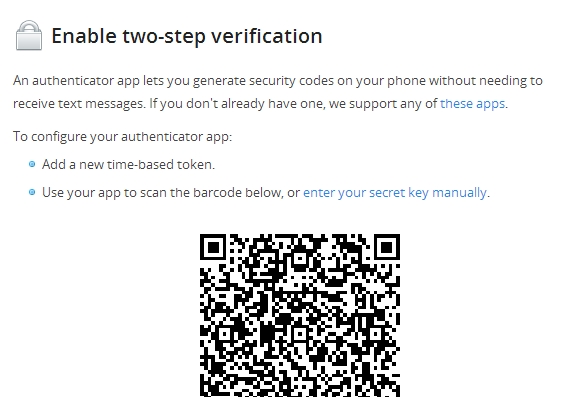

Dropbox

Per mettere in sicurezza il vostro account Dropbox con l’autenticazione a due fattori, fornita da Google, dovete andare nel tab Security del menu Settings, ed abilitare la two-step verification

Vi sarà quindi chiesto di inserire un numero di telefono, dove mandare l’SMS col codice, o in alternativa utilizzare un’app per generare il codice di accesso.

Tutto qui! Ora aprendo l’app Google Authenticator avrete questa situazione

Conclusioni

Abbiamo visto un po’ più in dettaglio cos’è l’autenticazione e due fattori, perché è importante averla disponibile sui servizi che si utilizzano e, cosa più importante, come è facile attivarla ed usarla.

Sfortunatamente non tutti i social network che usiamo quotidianamente offrono questa funzionalità, ma per stare più sicuri è importante attivarla ogni volta che ci viene offerta.

Può essere noioso inserire ogni volta un codice, ma questo piccolo passaggio può realmente migliorare la nostra sicurezza online.

Aggiornamento: visto che anche LinkedIn e Twitter hanno abilitato la funzionalità di autenticazione a due fattori, ho scritto una guida per abilitarla.

Federico Filacchione

pubblicato originariamente come “Two Factor Authentication – Why it is important and How to use it” su ClubHACK Magazine numero 38.

Continua la mia collaborazione con la

Continua la mia collaborazione con la