Nel numero di Topolino di questa settimana c’è una storia molto divertente, un po’ più divertente se siete degli appassionati della sicurezza informatica.

La storia è della serie di DoubleDuck (ovvero Paperino agente segreto di una organizzazione contro il crimine), e si intitola appunto Unknown.

Chi sono gli Unknown? Ma ovviamente un gruppi di hacktivist come dire…. anonimi… 🙂

Molto divertente anche l’immagine dell’hacker che smanetta al computer naturalmente con la maschera di Guy Paper Fawkes.

Quello che è ancora più interessante per chi è del mestiere è l’articolo a corredo della storia che, giocando un po’ sui termini e sul significato in italiano, fa una bella panoramica sulle varie tipologie di smanettoni informatici.

La cosa molto interessante è che l’articolo, ad opera di Barbara Garufi, è scritto insolitamente bene, non solo per una rivista di fumetti, ma anche per una qualsiasi testata giornalistica italiana.

Troppo spesso infatti i media mainstream fanno confusione tra hacker, cracker, hacktivist e criminalità organizzata.

In questo caso invece l’articolo mette subito in chiaro i confini e le distinzioni. E lo fa semplicemente, in poche righe e con concetti molto lineari.

L’articolo continua con la corretta classificazione dei vari tipi di hacker, messi più o meno in ordine di pericolosità.

Il modo è molto simile, anzi credo sia abbastanza ispirato, al lavoro fatto da Raoul Chiesa e ISECOM sull’Hacker Profiling Project, di cui è disponibile anche un ottimo libro.

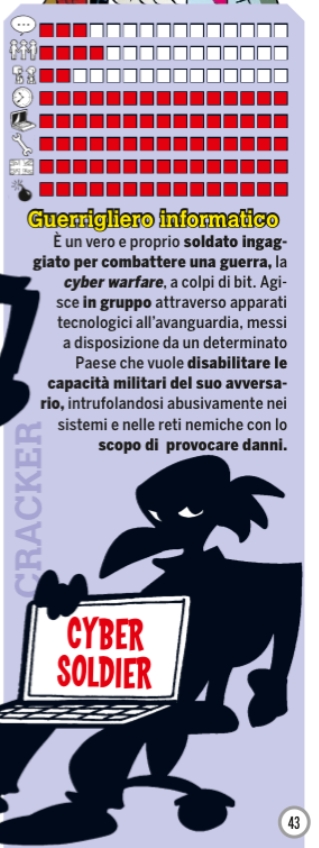

La conclusione della carrellata è, correttamente, con il profilo più pericoloso di tutti, il cyber-soldato, la figura che ha più tempo, risorse e armi a sua disposizione.

Notevole anche qui come in poche righe si spieghi chiaramente lo scenario di cyber-warfare, attuale e reale, che molti quotidiani titolati ignorano o trattano con superficialità.

Anche la storia stessa, non vi svelo il finale, è impostata correttamente per far capire la psicologia di un hacktivist. Certo una persona che opera molto spesso oltre il confine legale, ma non è mai rappresentata come cattivo. Nella storia i villain sono altri, molto più pericolosi e legati alla malavita organizzata internazionale.

Addirittura alla fine c’è un piccolo colpo di scena che fa sembrare molto simpatici al lettore gli hacktivist di Unknown, seppur commettendo dei reati.

Insomma, una storia da leggere e conservare.

E da far leggere a chi vuole capire bene i complessi profili hacker, e non solo ai ragazzi.

Anzi, dovrebbero leggerla molti adulti e molti responsabili di servizi e sistemi IT.