Sviluppare una buona applicazione è già di per se un lavoro molto complesso, localizzarla ancora di più.

Nella migliore tradizione del tradurre è sempre un po’ tradire è possibile commettere degli errori, più o meno gravi, specialmente quando si fanno le cose in fretta o senza riflettere troppo.

Uno di quelli più famigerati (e che ancora oggi provocano danni) è senza dubbio la localizzazione errata fatta da Microsoft in Outlook dei prefissi delle email di risposta.

Tanto per essere chiari è il motivo per cui alcune mail (in Italia) hanno nel subject una fila di R: RE: R: RE: RE: FW: I: RE: e così via. In altri paesi ci sono ancora altri prefissi. La storia è molto complessa, qui MailMate fa un ottimo excursus (visto che si parla anche di prefissi latini).

In questo caso però un problema di localizzazione ha provocato solo il classico fastidio dovuto all’evidente impossibilità di interoperare, se non si trova un linguaggio comune. Che nell’informatica è l’inglese, punto.

A volte però la localizzazione potrebbe provocare problemi più gravi di fastidi lessicali, potrebbe provocare problemi di sicurezza.

Per analizzare un caso reale, prendiamo il popolare lettore di PDF Foxit Reader.

Foxit è il principale concorrente di Adobe Reader, e uscì sul mercato qualche anno fa puntando proprio su una sua maggiore leggerezza rispetto al mammuth di Adobe, e su una sua maggiore sicurezza nel gestire i PDF.

È bene sempre ricordare che i PDF sono la fonte principale per la diffusione del malware, essendo un veicolo privilegiato, fragile ed efficiente, per far girare codice malevolo sul computer bersaglio dell’attacco. Vanno quindi sempre trattati con prudenza e se non si conosce il mittente non vanno mai aperti. Anzi, se usate servizi di webmail come Gmail è sempre bene visualizzarli prima col browser e non scaricarli se c’è qualcosa che non va.

Proprio per questo motivo è necessario che le applicazioni che li leggono siano aggiornate costantemente, per evitare possibili attacchi. E il reader di Foxit, così come quello di Adobe, non sono da meno.

E qui vengono i problemi. Perché Foxit Reader, partito solo in inglese, per espandere i suoi utenti è ora disponibile in più lingue.

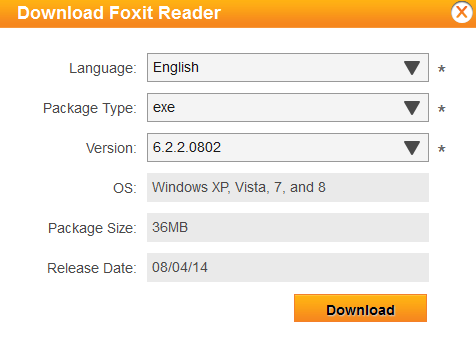

Se lo andiamo a scaricare, vediamo questa finestra

Foxit Reader Inglese

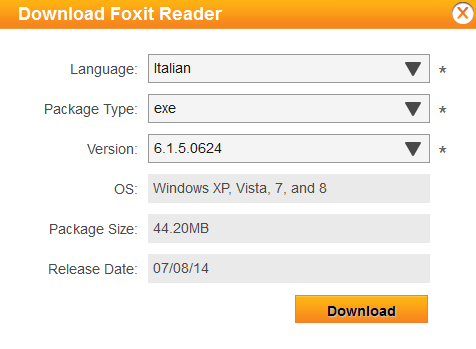

Foxit Reader Italiano

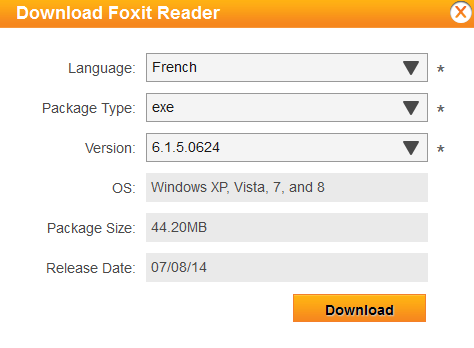

Foxit Reader Francese

La vedete la differenza? Esatto la versione nelle altre lingue è inferiore. E questo significa automaticamente che è più vulnerabile.

Quindi vuol dire che se una persona non inglese sta usando (come è comprensibile) Foxit Reader nella propria lingua madre è più vulnerabile.

Tra l’altro non so se notate ma le versioni localizzate sono un po’ più pesanti di quella in inglese, il che deriva probabilmente dai file di localizzazione.

Quindi il lavoro è stato fatto bene, il “core” dell’applicazione resta stabile e per localizzarla si usano file specifici, con i dizionari ad hoc, richiamati poi dinamicamente. In questo modo non solo è facile tradurre in qualsiasi lingua, ma non si fa l’errore di rendere hardcoded un qualcosa di dinamico.

Da quello che sembra quindi il ritardo non è tanto nell’aggiornamento del codice base di Foxit, quanto del packaging delle versioni localizzate. Ma per l’utente finale cambia poco, sempre a rischio è.

Ricordo uno scenario simile anche per le prime installazioni di WordPress.org. Quando usciva una nuova release (e ne uscivano parecchie man mano che diventava più popolare, quindi più attaccato), chi aveva installato la versione di WordPress Italy doveva aspettare che uscisse la versione localizzata.

Con il rischio naturalmente di essere colpiti per primi.

Con l’evoluzione del codice i dizionari di localizzazione sono stati sempre più spostati fuori dal codice base del programma, rendendo molto più immediato un suo patching.

Firefox ad esempio fa uscire le nuove release contemporaneamente in tutte le 80 e più lingue supportate. Perché appunto ha una gestione dei language pack molto ben fatta.

Senza dubbio è importante che una software house aggiorni costantemente i propri prodotti. E non annoiatevi quando vi si chiede di fare un update, fatelo è per la vostra sicurezza.

Non è corretto però che la software house, specialmente se punta proprio sulla sicurezza, lasci i suoi utenti non anglofoni in balia di possibili rischi. Non importa se per pochi giorni o per poche ore, il rischio c’è sempre.

Il consiglio quindi è ancora quello di aggiornare tutto appena possibile ma, più importante, usare i software solo in inglese.

Se questo vi da noia, e se chi pubblica il vostro programma preferito non aggiorna tutto allo stesso momento, cambiate programma.